Bericht: So laufen Hacker-Angriffe auf iPhones ohne Jailbreak

Wer sich in den vergangenen Tagen nicht nur auf der Strandliege ausgeruht, sondern auch die mediale Berichterstattung rund um die Cyberangriffe des sogenannten Hacking Teams mitverfolgt hat, wird beim Lesen des einen oder anderen Beitrags stutzig aufgeschaut haben.

Unter anderem soll das „Hacking Team“ erfolgreiche Angriffe gegen das iPhone gefahren haben, dabei aber nicht auf den dazu bislang grundsätzlich benötigten Geräte-Jailbreak angewiesen gewesen sein.

Die Frage, die sich stellt: Wie soll es dem italienischer Anbieter von Überwachungssoftware, die in der Lage war, Skype-, SMS-, Standort-, Social Media-, Audio-, Bild- und andere Daten zu erfassen, gelungen sein Apples Betriebssystem zu kompromittieren?

Gar nicht. Dies stellt David Richardson in seinem Blogeintrag „Wie das Hacking Team iPhones ohne Jailbreak ausspionieren konnte“ fest.

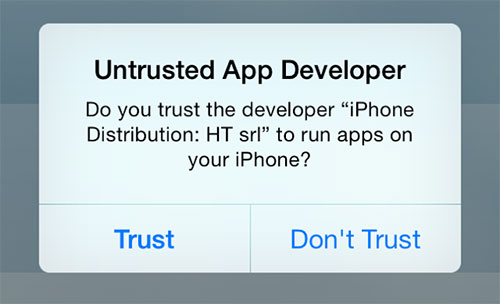

Richardson, seines Zeichens Produktmanager bei dem Sicherheitsunternehmen Lookout, beschreibt die Angriffe auf das iPhone-Betriebssystem in seinem Artikel Schritt für Schritt und erklärt, wie sich die Hacker mit Hilfe selbst erstellter Unternehmenszertifikate den Zugang auf vereinzelte Geräte beschaffen konnten.

Einzige Voraussetzung: Der physikalische Zugriff auf das Gerät und 5 Minuten ruhe.

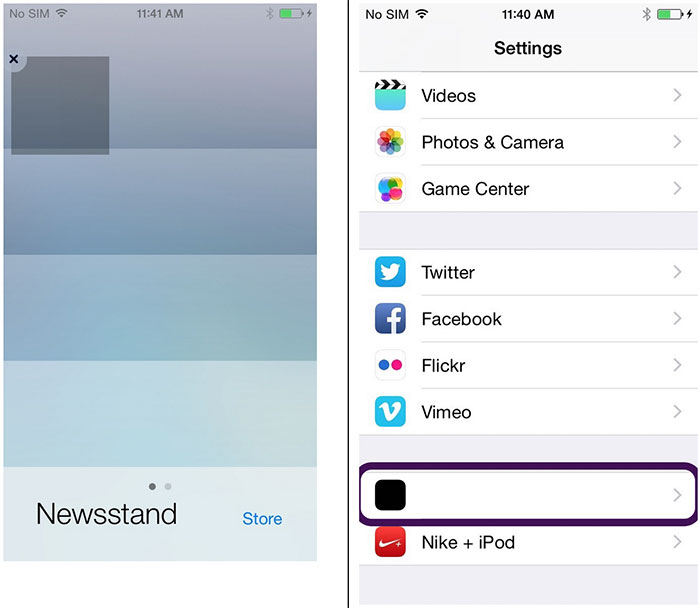

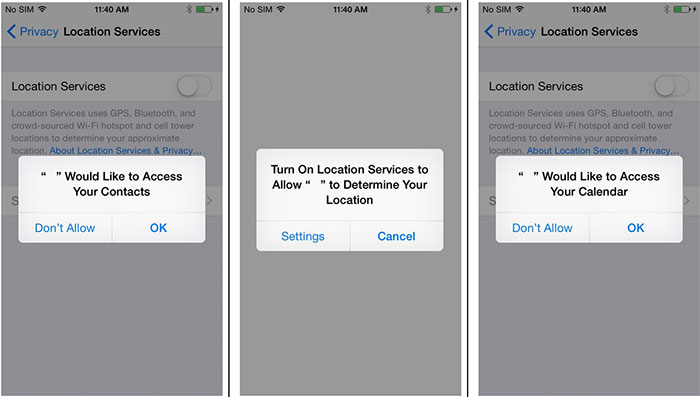

So installierten die Hacker erst ein Unternehmenszertifikat, das als unsichtbare App in Apples Newsstand-Anwendung versteckt wurde, bestätigten dann die Sicherheitsnachfragen um der App Zugriff auf Bilder, GPS-Daten und Kalendereinträge zu ermöglichen und installierten anschließend eine Drittanbieter-Tastatur, mit der die Eingaben der Opfer abgefangen werden konnten.

Das Hacking Team verwendete dieses Zertifikat, um die eigene App – eine Überwachungssoftware – zu signieren. Sie wurde nach dem erfolgreichen Signieren in die systemeigenen Newsstand-App von iOS integriert, um so auf jedes iOS-Gerät gelangen zu können. Behauptungen des Hacking Teams (vermutlich stammen diese aus einer überholten Preisliste der veröffentlichten Daten), dass auf den iOS-Zielgeräten ein Jailbreak vorgenommen werden muss, stimmen somit nicht.

Unterm Strich darf also Entwarnung gegeben werden. Selbst wenn das eigene Gerät in Fremde Hände gelangt (und zudem noch entsperrt ist) – richtig verstecken lassen sich die Hacker-Werkzeuge vor geschulten Augen nicht.

Ein Glück, dass die NSA die einzigen sind die unerlaubt an unsere Daten kommen. Hatte schon ernsthafte Sorgen beim Lesen der Überschrift.

Dann leg mal Beweise vor für deine Aussage. Stammtischgefasel kann jeder.

Das kann man doch nicht beweisen, dass die die einziegen sind. Ich glaube da auch nicht dran. Die Engländer und Kanadier sind ja genau so schlimm.

Die Frage ist natürlich, wie legal das ganze ist. Als Deutsche haben wir in den USA ja keine Rechte auf den Schutz unserer Privatsphäre. Die Taten müssten also von Deutschland durchgeführt werden, dass das illegal ist.

Nur die Tatsache, dass die NSA sich alle Daten unter den Nagel reißt, sollte durch Snowdens Dokumente bewiesen sein.

öhm… willkommen auf der Erde

Hi Ouzo,

ich empfehle dir, einmal nur so aus Spaß, die Tweets @jreichelt(Bild Online Redakteur) zu verfolgen. Wenn dir bis dahin noch nicht die Zornesröte in Sachen #Snowden, #VDS, #NSAUA etc. ins Gesicht gestiegen ist, aber dann!!

Patriot Act, den Rest überlasse ich deiner eigene Recherche @ Mirko

Muss man nicht zum installieren eines Zertifikates das Gerätepasswort eintippen? War zumindest bei den Unternehmenszertifikaten, die ich bisher installiert habe, immer der Fall… Somit würde der Faktor noch hinzukommen…

Yes, muss man. Somit ist die Aktion vielleicht auf < 1 % der iPhone anwendbar. Ich gehe davon aus, dass vielleicht 1 Person von 100 kein Gerätepasswort hat. Total lächerlich sich damit zu brüsten. Jeden PC zu hacken ist einfacher.

Sie haben doch tatsächlich ein entsperrtes iPhone gebraucht um dort was zu installieren was Ihnen ermöglich an Daten zu bekommen die Ihnen ein entsperrtes iPhone auch liefert könnte?

Denk doch mal bitte eine Minute nach und les nochmal deine Frage …. und hast geklingelt? Nein? Es geht primär bei dem Angriff um zukünftige Überwachung und die Kommunikation mit anderen die aufgezeichnet und gegen den Besitzer des iPhones verwendet werden soll. Nicht das was momentan auf dem Gerät zu finden ist.

Die Daten werden ab dem Zeitpunkt dann vermutlich abgefangen und an Sie übertragen – d.h. Es ist eher darauf aus die zukünftigen Daten zu sammeln

Ich glaub ich muss mal wieder in den Zoo, hab noch nie Einziegen gesehen.

Und oh – es gibt Geheimdienste – und scheinbar arbeiten die auch was – seltsame Überraschung

und jetzt nochmal bitte die zu Wort, die bei Swype und Co meinten „ach es gibt keine Tastaturen, die die Eingaben übers Netz schicken“.