App-Datenverkehr mitlesen: Charles durchleuchtet auch HTTPS-Verbindungen

Wie einfach sich iPhone-Apps belauschen lassen haben wir euch bereits im Winter 2011 demonstriert und damals auf den HTTP-Proxy der Burp Suite verwiesen. Mit der kostenlosen Software-Lösung lässt sich der eigene Rechner zum Proxy-Server umkonfigurieren und klemmt sich anschließend zwischen euer iPhone und das Internet.

Einsetzen lässt sich die so geschaffene Option zum hausgemachten Man-in-the-Middle-Angriffs auf euer persönliches Gerät etwa, um den persönlichen Wissensdurst zu befriedigen.

Wenn ihr euch zum Beispiel fragen solltet, von wo die Applikation Rabatt – Nutzer geben hier freiwillig die aktuellen iTunes-Karten-Rabatte ein, die wir in regelmäßigen Abständen veröffentlichen – eigentlich ihre Daten abruft, reichen fünf Minuten mit der Burp Suite und schon stolpert ihr über diese Web-Adresse. Die JSON-Datenquellen, die die Rabatt-App mit den Informationen füttert, die euch anschließend auf dem Display angezeigt werden.

Nicht alle Applikationen gestatten jedoch das einfach Mitlesen des Datenverkehrs. Viele professionelle Anwendungen setzen zum Abruf ihrer Daten verschlüsselte Verbindungen ein, an denen sich die einfache Ausgabe der Burp Suite ihre Zähne ausbeißt.

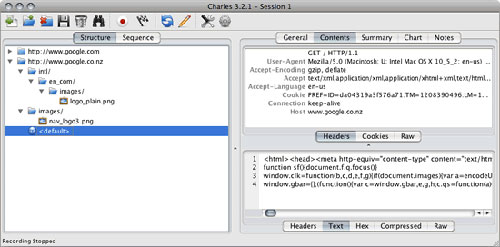

Vorhang auf für Charles. Der Für Windows und Mac erhältliche Proxy bietet eigene Zertifikate an, mit denen sich auch geschützte Verbindungen durchleuchten lassen und hilft euch herauszufinden, was genau hinter den Kulissen eurer Lieblings-Apps passiert.

Zum Einsatz der Charles Applikation hat der Entwickler Tim Rogers jetzt eine Schritt-für-Schritt-Anleitung ins Netz gestellt, die sich hier einsehen lässt und grob in vier Punkten beschrieben werden kann:

- Charles installieren.

- SSL Zertifikat laden und installieren.

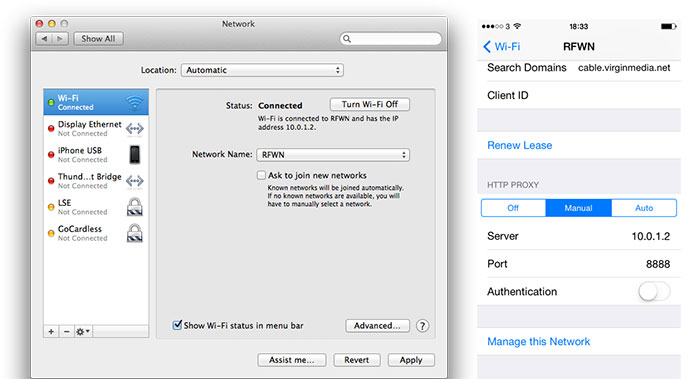

- Proxy konfigurieren.

- Verbindung aufbauen und mithören.

Ein Setup, das Rogers häufig dazu nutzt, die privaten APIs interessanter Anwendungen zu verstehen und diese in eigene Projekte zu implementieren. Doch die Anleitung eignet sich eben so gut um den Datenverkehr interessanter Applikationen mitzuhören. Viel Spaß.

Wenn man dem iPhone sagt es soll jedweden Datenverkehr über diesen Proxy leiten ist es kein Wunder dass die Daten ausgelesen werden können.

Ach! Ich dachte..

Gerade das ist doch interessant zu wissen, was welche Apps an Daten verschicken.

Ich frage mich z.B. warum ein Wecker eine Mobile Datenverbinung braucht?

Zeitabgleich mit server? Sommer-/Winterzeit?

Wenn man bei eingeschaltetem Gerät den Ausschalter betätigt, ist es kein Wunder, wenn das iPhone ausgeht.

Aber das dies auch bei einem gesperrten Gerät funktioniert dürfte meiner Meinung nach nicht sein.

Es geht darum zu überprüfen, was die Apps so verschicken.

Quatsch, das ist der Beweis, das Apple doch eine Hintertür eingebaut hat! Oder, wie im Artikel beschrieben, eine Möglichkeit, den Datenverkehr seiner Apps zu prüfen. Ich mache das schon länger mit Fiddler.

Das ist keine Backdoor, das ist eine Sicherheitslücke die von menschlichem Versagen ausgeht. Schaltet man das WLAN nur an wenn man zu Hause oder Bekannten Orten ist, ist es schon recht schwierig, das WLAN zu ‚kopieren‘. BTW machen es andere Hersteller auch nicht anders, dass die Handys sich bei dauerhaft eingeschaltetem WLAN mit bekannten netzten zu verbinden versuchen.

Apple hat da nichts eingebaut. So funktioniert das Internet nunmal. Irgendwie müssen die Pakete ja von A nach B kommen.

Keine Ahnung, aber Hintertüren unterstellen…. Tztztz

Also was da im hintergrund für Mechnismen von sich gehen ist mir was Schleierhaft. Im Endeffekt kann man nie sicher sein wo die Daten vom server hinfließen und maybe kann auch was passieren. Ich bin ready das was passiert soll mir nur einer sagen wann.

Und jetzt noch mal auf Anfang…!

Manni… dir bekommt die Sonne wirklich nicht. Bleib morgen mal einen Tag im Schatten und viel trinken (keinen Alkohol)!

@lala4u

Wie soll ich das denn jetzt verstehen?

gruß

Das geschriebene gilt nur, wenn du den Proxy einstellst, NICHT IMMER!!!

Dolmetscher!!!

Was viel besser ist: man kam mit Charles den Verkehr manipulieren… :)

Für Windows kann ich das Tool Fiddler empfehlen. Funktionsumfag ist ähnlich.

Das geht auch mit Burp.

PayPal verschickt alles per SSL, ist also kein Problem. Es sei denn, du installierst ein Proxy-Server-SSL-Zertifikat von Starbucks auf deinem iPhone. (Das bietet Starbucks übrigens gar nicht an) ;)

SSL ist seit dem Heartbleed Bug auch nicht vertrauenswürdiger geworden. Wer Mittel hat, findet Wege. Seid doch nicht immer so vertrauensselig!

Charles hab ich auch mal probiert.

Da ich einen HTTPS-Proxy relativ selten benötige bin ich dann auf OWASP ZAP gekommen.

Das Tool ist sehr mächtig und kostenlos:

https://www.owasp.org/index.php/OWASP_Zed_Attack_Proxy_Project

Den interessierten Usern Möglichkeiten zu bieten, etwas eigenes Wissen zu erarbeiten und dies auch noch mit (heutzutage endlich mal) einfachen Mitteln, das finde ich sehr gut.

Erstens, vom Entwickler selbst natürlich, zweitens von Euch, in regelmäßigen Abständen darüber zu informieren.

Vielen Dank.