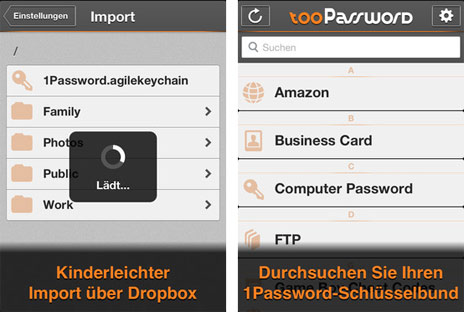

tooPassword: iOS-App öffnet 1Password-Datenbank auf iPhone und iPad

Das größte Feature der Universal-Applikation „tooPassword“ (AppStore-Link) ist ihr Preis. Aktuell für 89 Cent im Einführungsangebot, versteht sich die für iPhone und iPad optimierte Applikation auf die von 1Password erstellten Schlüsselbund-Dateien und kann die Passwort-Sicherungen auf euren Mobilgeräten öffnen und anzeigen. Ein Angebot, das den Kauf der deutlich preisintensiveren Anwendung 1Password for iOS fast überflüssig macht.

tooPassword bietet ausschließlich den Lesezugriff auf die 1Password Schlüsselbund-Dateien an und ist nur für all jene Nutzer interessant, die die 1Password-Anwendung bereits auf Mac oder PC installiert haben und dort benutzen.

Wir, als Endnutzer, denken, dass es völlig ausreicht, wenn man seine Passwörter auf dem Computer verwaltet und bei Bedarf auf dem iOS-Gerät nachschauen kann. Falls Sie aus Ihrem iOS-Gerät Passwörter verwalten, oder neue Passwörter generieren und speichern möchten, erwägen Sie bitte den Kauf der 1Password iOS-App von AgileBits. Andernfalls ist tooPassword perfekt für Sie geeignet!

tooPassword synchronisiert den 1Password-Schlüsselbund mit der persönlichen Dropbox und wird momentan um 66% reduziert im App Store für 89 Cent angeboten. Für die offizielle Universal-App der 1Password-Macher werden derzeit 15,99€ fällig.

Wir haben beim Entwickler nachgefragt ob die zukünftige Kompatibilität der tooPassword-App mit den Datenbank-Formaten der 1Password-Entwickler abgeklärt ist. Die Antwort im Wortlaut:

Abgesprochen ist es nicht. Unsere App ist nur für 1Password 3 ausgelegt und das schreiben wir auch deutlich. Für den Mac/PC existiert die Version 4 ja noch nicht. Wir hoffen, dass wir 1Password 4 ebenfalls unterstützen können, allerdings gibt es dafür keine Garantie.

Stimmt mich irgendwie nachdenklich.

1Password bietet einen Browserzugriff auf die Passwörter. Einfach im Schlüsselbundpaket die html Datei öffnen. Da braucht man keine Apps von Trittbrettfahrern kaufen.

Password Sicherheit ad absurdum – aber daran verschwenden sicherlich die wenigsten Käufer einen Gedanken.

tooPassword öffnet 1Password-Datenbank.

Ich bin warscheinlich der Einzige der findet, dass die App eigentlich „twoPassword“ heißen müssen, oder?

Du bist wahrscheinlich der Einzige, der glaubt, das Wortspiel als Einziger kapiert zu haben. ;)

Man kann sich nicht in die Datenbak hacken! Nur mal so erwähnt, wenn das der ein oder andere missverstanden haben sollte. ☺

Für was ein Passwortmanager, wenn man das Ganze in der Dropbox speichert. Nach evernote ist sicher auch bald Dropbox dran gehackt zu werden.

Wo ist da bitte der Zusammenhang? Selbst wenn Dropbox gehackt wird, ist die 1Password Datenbank ja trotzdem verschlüsselt.

Wenn du ein abgeschlossenen Safe im Auto liegen hast und jemand klaut die Autoschlüssel ist der Safe trotzdem weiterhin sicher.

Guter Witz ;)

Umgekehrt. Wenn du den Safe im Auto liegen hast, und das Auto aufgebrochen wird, hat ein Hacker alle Zeit der Welt, den Code auszutesten.

Im I-Tunes Store kostet 1Password jetzt übrigens 17,99€. Ein mehr als stolzer Preis, wenn ich mit einer 0,89€ App die Sicherheit der Datenbank aushebeln kann nur um eine Datenbank zu synchronisieren. Danke an AgileBits für so viel „Sicherheit“ :-(

Oh Mann, wie oben im Kommentar schon erwähnt, macht tooPassword nichts, was der Datensicherheit entgegensprechen würde. Es entschlüsselt die logischerweise verschlüsselte Passwort-Datenbank mittels des vom Benutzer einzugebenden Schlüssels. Nichts kritisches oder gefährliches dabei, es tut da einfach exakt, was OnePassword auch tut, nur eben zu einem Bruchteil des Preises…

@prezelmonster

Lese dir deinen Kommentar nochmal durch und denk darüber nach.

Es ist schon erschreckend wie viele „schlaue“ Leute hier was von sich geben.

Dropbox hat „Kleingedrucktes“, was jeder User unterschrieben hat, dass die Firma Dropbox alle Inhalte einsehen, nutzen, verkaufen, verändern usw. darf. Daher ist Dropbox weder was für Unternehmen (ist eh verboten, da Serverstandort nicht EU) und für niemanden der sensible Inhalte speichern will.

Kontext bitte!

Kontext = siehe oben.

Falls Du Quelle meinst = siehe Dropbox EULA

soviel dazu:

„Ihr Material und Datenschutz

Durch die Nutzung unserer Services lassen Sie uns Informationen, Dateien und Ordner zukommen, die Sie an Dropbox übermitteln (zusammenfassend „Ihr Material“ genannt). Sie bleiben alleiniger Eigentümer Ihres Materials. Wir stellen keinerlei inhaber- oder eigentumsrechtliche Ansprüche auf dieses Material. Mit Ausnahme der für das Betreiben der Services notwendigen eingeschränkten Rechte erhalten wir durch die vorliegenden Bedingungen keine Rechte an Ihrem Material oder Urheberrechte.“

– dropbox geschäftsbedinungen –

https://www.dropbox.com/privacy#terms

Das man die rechte der Daten nicht übernimmt bedeutet nicht zwangsläufig dsaß sie nicht reinschauen dürfen.

Da aber der Schlüsselbund ohnehin verschlüsselt ist, würde ich mir da keine großen. Sorgen machen.

@gerd: laut den geschäftsbedingungen dürfen sie das nicht. einzig die behörden sind – ein dringender tatverdacht vorausgesetzt – dazu berechtigt.

dazu müsste ich jetzt allerdings mehrere absätze des textes kopieren. kann allerdings auch jeder selber da nachlesen, wenn er möchte :)

OK, dann haben sie es geändert, war wohl mal anders. Um so besser.

Mit fehlender Sicherheit hat das Nichts zu tun. Man muss das Passwort kennen um den Schlüsselbund zu öffnen. Eine 1Password Datei kann man auch mit einem Browser im Read Modus öffnen, wenn man das Paswort kennt.

Aufwachen! Du überlässt also freiwillig einer fremden Firma deinen Generalschlüssel damit sie Zugriff auf all deine Passwörter bekommt – wie dumm ist das denn ?!

rainbow tables und auf wiedersehen an die sicherheit!

also auch in einer verschlüsselten DB sind die passwörter nicht sicher! das problem ist doch nicht der user. was interessiert einen hacker ein kleiner wicht und seine passwort DB?! ihr könnt die passwörter auch in den notizen in plaintext speichern das kostet keine 19€ und ist genauso sicher wie 1password. verschlüsselung hin oder her! wenn irgendwo eine user datenbank wie bei evernote gehackt wird dann hilft euch auch kein 1password. so ein sinnloser quatsch!

Endlich mal einer, der’s kapiert hat. +1

1Password kann die Passwörter autom. einfügen, dass kann das Notizprogramm noch nicht. Das ist für mich der Hauptvorteil von 1P.

So kann man das auch sehen. Oder man macht es einfach richtig: sichere Passwörter wählen oder generieren lassen und diese mit Hilfe von 1Passwort benutzen.

Da nützen Rainbow Tables überhaupt nichts und trotzdem kann man sich bequem überall anmelden.

@danielkbx: na dann viel erfolg :) ich sag nur md5. da helfen dir 100 zeichen nix!

@wakeupnews: zum einfügen: copy and paste ist der schlüssel zum erfolg :) und für diese einfüge funktion zahlst du 19€? •-•

Ich kann jedem die Open Source-Software „KeePass“ empfehlen. Für iOS gibt es hierzu das passende Pendant „MiniKeePass“ (Drittanbieter). Damit kann man seine Passwörter ebenfalls bequem über Dropbox in einer verschlüsselten Datenbank synchronisieren. Sehr bequem, umfangreich, mit allem kompatibel und komplett kostenlos.

Kann ich nur bestätigen! Ich arbeite inzwischen mehrere Jahre bereits mit KeePass auf meinem Rechner, MiniKeePass auf meinen IOS-Geräten und synchronisiere meine KeePass-DB (also meinen persönlichen Passwort-Safe) via Drop Box. Und alles kostenlos. Und dabei ruft KeePass die jeweiligen online-Seiten für mich auf und füllt Benutzernamen und Passwort-Informationen – Auf Wunsch – für mich aus.

Ich für meinen Teil, verstehe deshalb nicht, wie 1Password sich mit ihrer Preispolitik weiterhin so auf dem Markt halten können. Ist mir völlig unverständlich. In jedem Fall ist ein Abstecher und ein Ausprobieren der KeePass-Funktionalität eine gute und zumal kostenlose Empfehlung.

Ich würde es gerne ausprobieren. Wie bekomme ich das denn auf den Mac? Ich finde nur Windows-Downloads.

Da bin ich leider selbst überfragt. Ich nutze es auf WIN7 und IOS. vielleicht kann ein ambitionierter MAC-User ja hier weiterhelfen und meldet sich auch noch zu Wort.

Es ist wirklich erschreckend wie wenig Ahnung hier ganz offensichtlich einige von der Technik haben, die sie einsetzen. Wenn euch jemand auf der Strasse 10€ anbietet verratet ihr ihm auch sofort bereitwillig eure PIN – ganz nach dem Motto „Er hat ja nicht meine Bankkarte also kann er damit nicht anfangen…“ – Tststs..

Im Moment erkenne ich nicht, wo dein Beispiel hinführt. Es hört sich an wie Kritik. Ich erkenne aber nicht deren konkreten Sinn. Vielleicht führst du ein anderes Beispiel an und erklärst dich. Denke bei deiner Erklärung aber bitte auch an den „einfachen User“. Das wäre nett.

Mich stimmt das ebenso wie manch anderen nachdenklich.

Bisher habe ich mich mit der Verschlüsselung von 1Password noch nicht all zu tiefgründig befasst, da ich selbst die Daten nicht über irgendwelche Cloud-Dienste synchronisiere. Man müsste schon gezielt meine Devices Hacken um die Datenbanken zu extrahieren.

Allerdings kann man wohl davon ausgehen, dass die Datenbank zwar gehashed wird, aber der hash nicht gesalzen wird. Ich denke mal, dass es zu befürchten ist, dass man die hashes mit genug Datenbanken und passendem Rainbow Table knacken kann.

Daraus ergeben sich folgende Schlussfolgerungen:

1. Die Macher von 1Password müssen die Sicherheit erhöhen (womit oben genannte Anwendung übrigens auch nutzlos wird)

2. Nutzer die ihre 1Password Datenbank über Dropbox synchroniseren leben unsicher (Dropbox gilt als unsicher, in Code gegossener Schlüssel und Co sei dank)

3. Die Macher von tooPassword bekommen die beste Möglichkeit die 1Password Datenbanken ihrer Nutzer zu knacken (und ich weiß nicht wie seriös die Herrschaften sind)

—

Oder mache ich gerade einen gedanklichen Fehler?

Ich habe gerade nur laut nachgedacht…

(Bitte keine stupiden Trollantworten)

Hallo Pazuzu,

ich bin kein Troll jedoch auch kein Tecki und deshalb bitte ich Dich um eine etwas ausführlichere Erklärung wie Du das mit der ad absurdum geführten Sicherheit bzw. Verschlüsselung meinst, wenn z.B. via Dropbox synchronisiert wird?

Wenn ich einen – nennen wir es mal neutral – Passwort-Safe habe, den ich mit einem qualifizierten Passwort versehe und der darüber hinaus über eine 256-AES-Verschlüsselung verfügt… wieso ist es dann relevant, ob der Dropboxdienst gehackt werden kann? Deshalb ist mein kleiner Passwort-Safe doch noch lange nicht gehackt?! Jedenfalls nach meinem bisherigen (zugegebenermaßen laienhaften) Verständnis.

Sehe ich auch so. Man braucht Jahrmillionen, um 256 Bit AES zu kacken. Also sollte 1Password sicher sein.

Laut Application Systems verwendet 1Password AES-Verschlüsselung mit 128 Bit Schlüssellänge.

Damit ist es auch nicht relevant, bzw. völlig egal, wie sicher Dropbox ist. (Dropbox ist übrigens „insecure by design“. Aber hier ist das Gott sei dank irrelevant)

—

Zu tooPassword:

Hier wäre es interessant zu prüfen, ob die App „nach Hause“ telefoniert. Wenn ja, übel. Wenn nein, alles in Ordnung. Kann ich persönlich aktuell leider nichts zu sagen.

—

@kojac70:

Wahrlich kein Trollpost. Hast völlig Recht. AES wird scheinbar verwendet und AES ist nach wie vor sicher.

So long, dafür ein „+1“

Ich bin einer der Entwickler von tooPassword. Ich kann zu 100% garantieren, dass die App nicht zu mir nach Hause telefoniert. ;) Das können die Jailbreaker auch gerne bestätigen.

Japp, das lässt sich ja problemlos prüfen.

Nun, dann kann man eure Anwendung ja ruhigen Gewissens als günstige Alternative zu 1Password nutzen :o)

das beste wäre jetzt nur noch: 1password eigene cloud. wer mir jetzt zustimmt sollte in den keller weinen gehen :)

Ich sag nur Kerckhoffs’ Prinzip …

Dies besagt, dass die Sicherheit eines Verschlüsselungsverfahrens auf der Geheimhaltung des Schlüssels beruht und nicht auf der Geheimhaltung des Verschlüsselungsalgorithmus.

Die „Verschlüsselungsexperten“ hier sollten mal anfangen ihren Kopf zu benutzen!

Es ist wirklich erschreckend, wie viele Experten sich hier versammelt haben. Diese App nimmt sich einfach nur den Keychain von 1Password aus der Dropbox und entschlüsselt diesen -nach Eingabe des Passwords- mit den von Apple bereitgestellten Bibliotheken auf dem iPhone. Es wandern keine Daten zum Hersteller und auch das Passwort wird nicht gespeichert. Es bleibt alles lokal, nur der Keychain sollte in der Dropbox liegen. Dropbox ist dabei die größte Sicherheitslücke im System, obwohl… den AES Keychain zu entschlüsseln dürfte naja schwierig werden.